Berkaitan dengan keamanan system informasi, diperlukan tindakan berupa pengendalian terhadap sistem informasi. Kontrol-kontrol untuk pengamanan sistem informasi antara lain:

a)Kontrol Administratif

b)Kontrol Pengembangan dan Pemeliharaan Sistem

c)Kontrol Operasi

d)Proteksi Fisik terhadap Pusat Data

PENGENDALIAN KEAMANAN SISTEM INFORMASI

Kontrol-kontrol untuk pengamanan sistem informasi antara lain (Cont):

e)Kontrol Perangkat Keras

f)Kontrol Akses terhadap Sistem computer

g)Kontrol terhadap Akses Informasi

h)Kontrol terhadap Bencana

i)Kontrol Terhadap Perlidungan Terakhir

j)Kontrol Aplikasi

Kontrol Administratif

Kontrol administratif dimaksudkan untuk menjamin bahwa seluruh kerangka control dilaksanakan sepenuhnya dalam organisasi berdasarkan prosedur-prosedur yang jelas. Kontrol ini mencakup hal-hal berikut:

1.Mempublikasikan kebijakan control yang membuat semua pengendalian sistem informasi dapat dilaksanakan dengan jelas dan serius oleh semua pihak dalam organisasi.

2.Prosedur yang bersifat formal dan standar pengoperasian disosialisasikan dan dilaksanakan dengan tegas. Termasuk hal ini adalah proses pengembangan sistem, prosedur untuk backup, pemulihan data, dan manajemen pengarsipan data.

3.Perekrutan pegawai secara berhati-hati yang diikuti dengan orientasi pembinaan, dan pelatihan yang diperlukan.

4.Supervisi terhadap para pegawai. Termasuk pula cara melakukan control kalau pegawai melakukan penyimpangan terhadap yang diharapkan.

5.Pemisahan tugas-tugas dalam pekerjaan dengan tujuan agar tak seorangpun yang dapat menguasai suatu proses yang lengkap. Sebagai contoh, seorang pemrogram harus diusahakan tidak mempunyai akses terhadap data produksi (operasional) agar tidak memberikan kesempatan untuk melakukan kecurangan.

Kontrol Pengembangan dan Pemeliharaan Sistem

Untuk melindungi kontrol ini, peran auditor sistem informasi sangatlah penting. Auditor sistem informasi harus dilibatkan dari masa pengembangan hingga pemeliharaan system, untuk memastikan bahwa system benar-benar terkendali, termasuk dalam hal otorisasi pemakai system. Aplikasi dilengkapi dengan audit trail sehingga kronologi transaksi mudah untuk ditelusuri

Kontrol Operasi

Kontrol operasi dimaksudkan agar system beroperasi sesuai dengan yang diharapkan. Termasuk dalam kontrol ini:

1.Pembatasan akan akses terhadap data

2.Kontrol terhadap personel pengoperasi

3.Kontrol terhadap peralatan

4.Kontrol terhadap penyimpanan arsip

5.Pengendalian terhadap virus

Untuk mengurangi terjangkitnya virus, administrator sistem harus melakukan tiga kontrol berupa preventif, detektif, dan korektif.

Proteksi Fisik terhadap Pusat Data

1.Untuk menjaga hal-hal yang tidak diinginkan terhadap pusat data.

2.Faktor lingkungan yang menyangkut suhu, kebersihan, kelembaban udara, bahaya banjir, dan keamanan fisik ruangan perlu diperhatikan dengan benar.

Kontrol Perangkat Keras

1.Untuk mengatisipasi kegagalan sistem komputer, terkadang organisasi menerapkan sistem komputer yang berbasis fault-tolerant (toleran terhadap kegagalan).

2.Pada sistem ini, jika komponen dalam sistem mengalami kegagalan maka komponen cadangan atau kembarannya segera mengambil alih peran komponen yang Rusak

3.Sistem fault-tolerant dapat diterapkan pada lima level, yaitu pada

4.komunikasi jaringan, toleransi kegagalan terhadap jaringan dilakukan dengan menduplikasi jalur komunikasi dan prosesor komunikasi.

5.prosesor, redundasi prosesor dilakukan antaralain dengan teknik watchdog processor, yang akan mengambil alih prosesor yang bermasalah.

6.penyimpan eksternal,terhadap kegagalan pada penyimpan eksternal antara lain dilakukan melalui disk memoring atau disk shadowing, yang menggunakan teknik dengan menulis seluruh data ke dua disk secara pararel. Jika salah satu disk mengalami kegagalan, program aplikasi tetap bisa berjalan dengan menggunakan disk yang masih baik.

7.catu daya, toleransi kegagalan pada catu daya diatasi melalui UPS.

8.transaksi, toleransi kegagalan pada level transaksi ditanganimelalui mekanisme basis data yang disebut rollback, yang akan mengembalikan ke keadaan semula yaitu keadaan seperti sebelum transaksi dimulai sekiranya di pertengahan pemrosesan transaksi terjadi kegagalan.

Kontrol Akses terhadap Sistem Komputer

1.untuk melakukan pembatasan akses terhadap sistem, setiap pemakai sistem diberi otorisasi yang berbeda-beda. Setiap pemakai dilengkapi dengan nama pemakai dan password.

2.sistem-sistem yang lebih maju mengombinasikan dengan teknologi lain. Misalnya, mesin ATM menggunakan kartu magnetic atau bahkan kartu cerdas sebagai langkah awal untuk mengakses sistem dan kemudian baru diikuti dengan pemasukan PIN (personal identification number).

3.Teknologi yang lebih canggih menggunakan sifat-sifat biologis manusia yang bersifat unik, seperti sidik jari dan retina mata, sebagai kunci untuk mengakses sistem

4.Pada sistem yang terhubung ke Internet, akses Intranet dari pemakai luar (via Internet) dapat dicegar dengan menggunakan firewall. Firewall dapat berupa program ataupun perangkat keras yang memblokir akses dari luar intranet.

Kontrol terhadap Akses Informasi

1.Dua teknik yang popular untuk melakukan enskripsi yaitu DES dan public-key encryption

2.DES merupakan teknik untuk melakukan enskripsi dan deskripsi yang dikembangkan oleh IBM pada tahun 1970-an. Kunci yang digunakan berupa kunci privat yang bentuknya sama. Panjang kunci yang digunakan sebesar 64 bit. Algoritma yang digunakan mengonversi satu blok berukuran 64 bit (8karakter) menjadi blok data berukuran 64 bit.

3.Sistem DES yang menggunakan kunci privat memiliki kelemahan yang terletak pada keharusan untuk mendistribusikan kunci ini. Pendistribusian inilah yang menjadi titik rawan untuk diketahui oleh pihak penyadap.

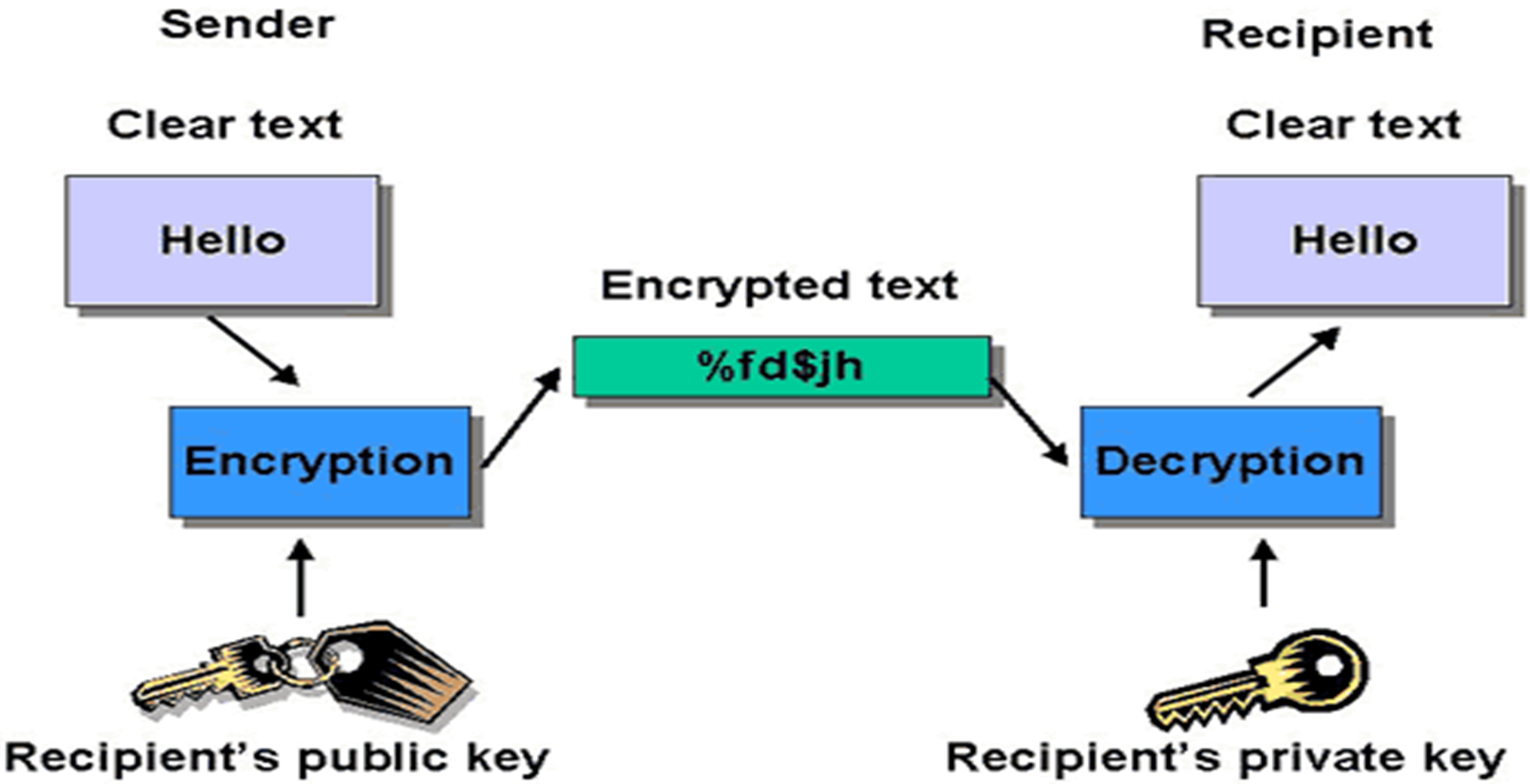

4.Untuk mengatasi kelemahan sistem kripto simetrik, diperkenalkan teknik yang disebut kriptografi kunci publik. Sistem ini merupakan model sistem kripto asimetrik, yang menggunakan kunci enkripsi dan dekripsi yang berbeda. Caranya adalah dengan menggunakan kunci privat dan kunci publik. Sebagai gambaran, bila pengirim S mengirimkan pesan ke penerima R, ia menggunakan kunci publik R dan kemudian R melakukan dekripsi dengan menggunakan kunci privat R.

Kontrol Terhadap Bencana

Zwass (1998) membagi rencana pemulihan terhadap bencana ke dalam 4 komponen:

1.Rencana darurat (emergency plan) menentukan tidakan-tindakan yang harus dilakukan oleh para pegawai manakala bencana terjadi.

2.Rencana cadangan (backup plan) menentukan bagaimana pemrosesan informasi akan dilaksanakan selama masa darurat.

3.Rencana pemulihan (recovery plan) menentukan bagaimana pemrosesan akan dikembalikan ke keadaan seperti aslinya secara lengkap, termasu mencakup tanggung jawab masing-masing personil.

4.Rencana pengujian (test plan) menentukan bagaimana komponen-komponen dalam rencana pemulihan akan diuji atau disimulasikan

Kontrol Terhadap Perlidungan Terakhir

Kontrol terhadap perlindungan terakhir dapat berupa:

Rencana pemulihan terhadap bencana.

Asuransi merupakan upaya untuk mengurangi kerugian sekiranya terjadi bencana. Itulah sebabnya, biasanya organisasi mengansurasikan gedung atau asset-aset tertentu dengan tujuan kalau bencana terjadi, klaim asuransi dapat digunakan untuk meringankan beban organisasi

Kontrol Aplikasi

Kontrol aplikasi adalah kontrol yang diwujudkan secara sesifik dalam suatu aplikasi sistem informasi. Wilayah yang dicakup oleh kontrol ini meliputi:

1.Kontrol Masukan

2.Kontrol Pemrosesan

3.Kontrol Keluaran

4.Kontrol Basis Data

5.Kontrol Telekomunikasi

Kesimpulan

Keamanan sistem informasi tidak dilihat hanya dari kaca mata timbulnya serangan dari virus, mallware, spy ware dan masalah lain, akan tetapi dilihat dari berbagai segi sesuai dengan domain keamanan sistem itu sendiri.